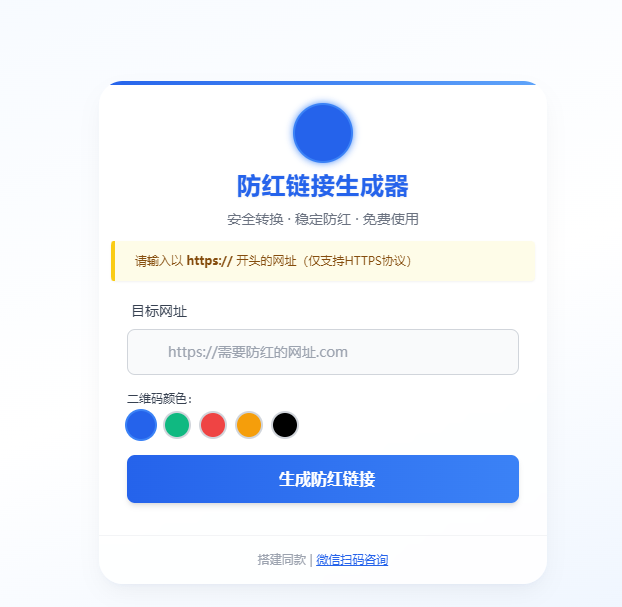

COS 域名防红防封强开源码,快速生成防封链接,无需复杂配置,几秒钟即可完成!只需输入需要解封的域名,点击生成防封链接即可。生成的链接有效期为长期。

部署使用

index.html为前端文件可以直接打开使用也可以部署到服务器

ink.htm文件为核心中间跳转文件署到github、腾讯cos、阿里cos、七牛cos等平台。

原理

在当前代码里,生成防红链接的原理主要是对原始网址进行 Base64 编码,再将编码后的结果拼接到特定的访问地址上。下面详细阐述实现步骤和原理:

- 输入验证

在生成防红链接之前,会对用户输入的网址进行验证:

var url = document.getElementById('targetUrl').value.trim();

if (!url) {

showToast('请输入目标网址!', 'error');

return;

}

if (!/^https:\/\//i.test(url)) {

showToast('仅支持以 https:// 开头的链接!', 'error');

return;

}此步骤确保用户输入的是有效的、以 https:// 开头的网址。若输入不符合要求,会给出相应的错误提示。

- Base64 编码

验证通过后,会对输入的网址进行 Base64 编码:

javascript

Apply

function base64Encode(str) {

return btoa(unescape(encodeURIComponent(str)));

}

// ...

var encodedUrl = base64Encode(url);Base64 是一种用 64 个可打印字符来表示二进制数据的编码方式。对原始网址进行 Base64 编码,能把包含特殊字符的网址转换为只包含 A - Z、a - z、0 - 9、+、/ 和 = 的字符串,避免特殊字符在传输或解析时引发问题。

- 拼接防红链接

编码完成后,会把编码后的结果拼接到特定的访问地址上:

javascript

Apply

var resultUrl = `https://haodai888.github.io/haodaifh/ink.htm?c=${encodedUrl}`;这里的 https://haodai888.github.io/haodaifh/ink.htm 是一个中间页面,c 是查询参数,其值为编码后的原始网址。当用户访问这个防红链接时,中间页面会解析查询参数,解码出原始网址,然后跳转到该网址。

原理总结

生成防红链接的核心原理是借助 Base64 编码对原始网址进行转换,再将其嵌入到特定的中间页面链接里。中间页面承担了解码和跳转的任务,这样做能规避一些平台对特定链接的屏蔽或过滤,达到“防红”的效果。不过,这种方式并非绝对安全,部分平台可能会对中间页面进行检测和屏蔽。